L'Active Directory (AD) est le système nerveux central de la quasi-totalité des infrastructures Windows en entreprise. Il gère les identités, les authentifications, les droits d'accès, les politiques de sécurité et les relations de confiance entre domaines. C'est aussi, sans conteste, la surface d'attaque la plus exploitée lors des intrusions avancées : Kerberoasting, Pass-the-Hash, DCSync, Golden Ticket, délégations non contraintes — les techniques d'attaque sur l'AD sont nombreuses, bien documentées et redoutablement efficaces.

Dans ce contexte, PingCastle s'est imposé comme l'outil de référence pour évaluer rapidement le niveau de risque d'un Active Directory. Créé par Vincent Le Toux et distribué sous licence libre, il produit en quelques minutes un rapport de sécurité complet avec un score de risque chiffré, une liste des vulnérabilités détectées et des recommandations priorisées. C'est à la fois un outil d'audit pour les équipes défensives et un outil de reconnaissance précieux pour les pentesters.

Cet article explique comment fonctionne PingCastle, comment interpréter ses résultats, quelles sont les règles les plus critiques à corriger, et comment l'équipe Piirates l'intègre dans ses missions de pentest Active Directory.

Qu'est-ce que PingCastle ? Présentation et fonctionnement

PingCastle est un outil open source (version communautaire) développé en C# par Vincent Le Toux, spécialiste français de la sécurité Active Directory. Il s'exécute directement depuis un poste Windows membre du domaine ou depuis un serveur, sans nécessiter d'installation — un simple exécutable suffit.

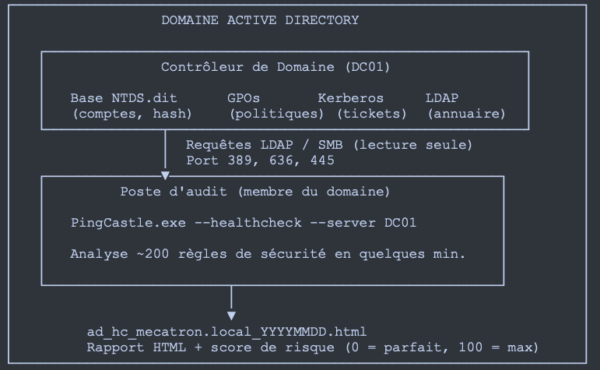

Son fonctionnement repose sur des requêtes LDAP et SMB standard vers les contrôleurs de domaine, sans exploitation de vulnérabilités : PingCastle lit la configuration de l'AD exactement comme le ferait un administrateur système. Cette approche passive lui permet d'être utilisé dans des environnements de production sans risque d'impact opérationnel.

Ce que PingCastle analyse

- Structure du domaine : contrôleurs de domaine, relations de confiance (trusts), niveau fonctionnel du domaine

- Comptes à risque : comptes avec des mots de passe qui n'expirent pas, comptes inactifs, comptes avec délégation Kerberos, comptes membres de groupes sensibles

- Politiques de sécurité (GPO) : politique de mot de passe, NTLMv1 autorisé, SMBv1 actif, configuration des droits utilisateurs

- Protocoles obsolètes : présence de NTLMv1, SMBv1, RC4 pour Kerberos, absence de AES

- Délégations Kerberos : délégations non contraintes (unconstrained delegation), délégations contraintes (constrained delegation), resource-based constrained delegation

- Chemins d'attaque : ACLs dangereuses, AdminSDHolder mal configuré, groupes imbriqués, comptes avec DCSync rights

- Hygiène générale : présence de LAPS, tiering model, comptes admin avec email, Recycle Bin AD activée

Schéma 1, Architecture d'exécution de PingCastle

Schéma 1 : PingCastle fonctionne par requêtes LDAP/SMB en lecture seule. Aucune exploitation n'est réalisée — l'outil analyse uniquement la configuration de l'AD.

PingCastle vs BloodHound : deux approches complémentaires

|

Critère |

PingCastle |

BloodHound |

|

Approche |

Audit de configuration — règles statiques |

Graphe de chemins d'attaque — analyse dynamique |

|

Prérequis |

Membre du domaine, droits utilisateur standard |

SharpHound collector (droits utilisateur standard) |

|

Output |

Rapport HTML + score de risque chiffré |

Graphe de chemins d'attaque interactif |

|

Idéal pour |

Audit de conformité, tableau de bord DSI/RSSI |

Identifier le chemin le plus court vers Domain Admin |

|

Usage défensif |

Excellent — rapport actionnable |

Bon — nécessite expertise pour interpréter |

|

Usage offensif |

Utile — révèle la configuration |

Excellent — cartographie les chemins d'attaque |

|

Licence |

Communautaire gratuite / Pro payante |

Open source (Community Edition) |

PingCastle et BloodHound sont complémentaires, pas concurrents. En pentest, PingCastle donne une vue rapide des mauvaises configurations et du niveau de risque global ; BloodHound cartographie les chemins d'attaque concrets vers la compromission totale.

Installation et utilisation de PingCastle

Téléchargement et prérequis

PingCastle est disponible sur le dépôt GitHub officiel de Vincent Le Toux et sur le site pingcastle.com. Il se présente sous la forme d'un exécutable .exe autonome (pas d'installation requise) et nécessite uniquement :

- .NET Framework 4.5 ou supérieur (présent par défaut sur Windows 7+/Server 2008 R2+)

- Un compte membre du domaine (droits utilisateur standard suffisent pour la majorité des analyses)

- Connectivité réseau vers les contrôleurs de domaine (ports LDAP 389/636, SMB 445, RPC 135)

✓ PingCastle ne nécessite pas de droits administrateur du domaine pour fonctionner. Un compte utilisateur standard suffit pour la quasi-totalité des 200+ règles analysées. Ce point est crucial en pentest : il peut être lancé dès l'obtention d'un premier accès utilisateur.

Modes d'exécution principaux

Mode healthcheck — audit complet du domaine

Audit complet du domaine courant :

PingCastle.exe --healthcheck

→ Génère : ad_hc_DOMAINE_YYYYMMDD_HHMMSS.html

Audit d'un domaine spécifique (depuis un serveur distant) :

PingCastle.exe --healthcheck --server dc01.mecatron.local

Audit avec des credentials spécifiques :

PingCastle.exe --healthcheck --user MECATRON\auditeur --password P@ssw0rd

Mode scanner — recherches ciblées

Lister tous les comptes avec délégation non contrainte :

PingCastle.exe --scanner antivirus

Cartographier les relations de confiance (trusts) :

PingCastle.exe --healthcheck --explore-trust

→ Analyse tous les domaines liés par des relations de confiance

Mode consolidation — vue multi-domaines :

PingCastle.exe --hc-conso

→ Fusionne plusieurs rapports de domaines en une vue globale

Mode graph — export pour analyse relationnelle

Export du graphe d'objets AD (compatible avec outils de visualisation) :

PingCastle.exe --graph

→ Génère un graphe des relations entre comptes, groupes et ACLs

Le score de risque PingCastle : comprendre et interpréter

Le résultat le plus visible du rapport PingCastle est son score de risque global, exprimé sur une échelle de 0 à 100. Contrairement à ce qu'on pourrait penser, 0 est le meilleur score (risque minimal) et 100 le pire (risque maximal). Ce score agrège des centaines de contrôles de sécurité répartis en quatre domaines.

Les quatre domaines de scoring

|

Domaine |

Ce qu'il mesure |

Exemples de règles incluses |

|

StaleObjects |

Objets obsolètes et mal maintenus dans l'AD |

Comptes inactifs depuis 6 mois, ordinateurs inactifs, comptes sans dernière connexion, comptes désactivés non supprimés |

|

Privileged Groups |

Gestion et hygiène des groupes à privilèges |

Nombre de Domain Admins, comptes admin avec email, RODC non déployé, Protected Users vide, AdminSDHolder |

|

Trusts |

Relations de confiance entre domaines |

Trusts non filtrés (SID filtering désactivé), trusts bidirectionnels non nécessaires, forest trusts avec délégation |

|

Anomalies |

Mauvaises configurations techniques critiques |

SMBv1 actif, NTLMv1 autorisé, RC4 pour Kerberos, GPO de mot de passe faible, délégation non contrainte, Kerberoastable accounts |

Grille d'interprétation du score global

0 – 10 Excellent — posture de sécurité AD très mature

11 – 30 Bon — quelques points d'amélioration identifiés

31 – 50 Moyen — risques significatifs à traiter en priorité

51 – 70 Mauvais — surface d'attaque AD importante

71 – 100 Critique — compromission probable possible

Réalité terrain : lors des audits PingCastle réalisés par Piirates sur des infrastructures de PME et d'ETI françaises non spécialisées en sécurité, le score moyen observé se situe entre 55 et 75 — une plage qui correspond à des vecteurs d'attaque concrets et exploitables vers Domain Admin en conditions réelles.

Les règles PingCastle les plus critiques : analyse et exploitation

PingCastle évalue plus de 200 règles de sécurité regroupées par catégorie. Certaines ont un impact direct sur la sécurité opérationnelle et sont systématiquement recherchées par les attaquants. Voici les plus critiques, avec leur mécanique d'exploitation.

1. Délégation Kerberos non contrainte (Unconstrained Delegation)

La délégation non contrainte est l'une des configurations les plus dangereuses de l'Active Directory. Elle permet à un serveur de s'authentifier auprès de n'importe quel service au nom de n'importe quel utilisateur qui s'y connecte — y compris les Domain Admins.

Comment PingCastle la détecte

PingCastle recherche les objets ordinateurs (hors contrôleurs de domaine) dont l'attribut userAccountControl contient le flag TRUSTED_FOR_DELEGATION. Il liste ces serveurs avec leur criticité dans la section Anomalies du rapport.

Exploitation par un attaquant

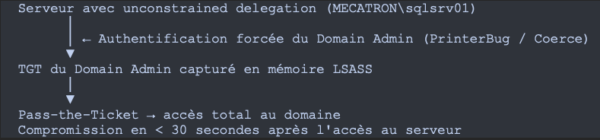

Si un attaquant compromet un serveur avec délégation non contrainte (par exemple un serveur IIS ou SQL exposé), il peut forcer un Domain Admin à s'y authentifier (via une technique de printer bug ou coerce authentication) et capturer son ticket Kerberos TGT en mémoire. Ce ticket lui permet ensuite de se faire passer pour le Domain Admin sur n'importe quel service du domaine.

🔴 Une délégation non contrainte sur un seul serveur applicatif suffit à compromettre l'intégralité du domaine si un Domain Admin se connecte à ce serveur — même une seule fois.

Remédiation

- Supprimer la délégation non contrainte sur tous les serveurs qui n'en ont pas strictement besoin

- Migrer vers la délégation contrainte basée sur les ressources (RBCD) pour les cas légitimes

- Ajouter les comptes privilégiés au groupe Protected Users — ce groupe interdit l'utilisation de la délégation Kerberos pour les comptes membres

2. Comptes Kerberoastable (SPN sur comptes utilisateurs)

Le Kerberoasting est l'une des attaques Active Directory les plus répandues. Elle cible les comptes de service configurés avec un Service Principal Name (SPN). Un attaquant avec n'importe quel compte valide du domaine peut demander un ticket Kerberos TGS pour ces comptes, puis le cracker hors ligne pour obtenir le mot de passe en clair.

Comment PingCastle la détecte

PingCastle liste tous les comptes utilisateurs (non machines) ayant un attribut servicePrincipalName non vide. Il signale leur criticité en fonction du niveau de privilège du compte : un compte de service membre de Domain Admins avec un SPN est une vulnérabilité critique maximale.

Exploitation

Extraction des tickets TGS Kerberoastables (depuis un compte utilisateur standard) :

Invoke-Kerberoast -OutputFormat Hashcat | Out-File kerberoast.txt

Crack hors ligne avec Hashcat :

hashcat -m 13100 kerberoast.txt wordlist.txt --rules=best64.rule

→ Temps moyen : quelques heures pour un mot de passe < 12 caractères sans complexité

Remédiation

- Remplacer les comptes de service utilisateur par des comptes gMSA (Group Managed Service Accounts) — ils ont un mot de passe de 240 caractères aléatoires géré automatiquement par l'AD, impossible à cracker

- Pour les comptes de service existants : mots de passe d'au moins 25 caractères aléatoires

- Supprimer les SPNs des comptes qui n'en ont plus besoin

3. Droits DCSync non légitimes

L'attaque DCSync permet à un compte qui possède les droits de réplication Active Directory de simuler le comportement d'un contrôleur de domaine et d'extraire les hashes NTLM de tous les comptes du domaine — y compris les comptes administrateurs et le compte KRBTGT.

Comment PingCastle la détecte

PingCastle analyse les ACLs sur la partition de domaine (DC=mecatron,DC=local) et identifie les comptes qui possèdent les droits DS-Replication-Get-Changes et DS-Replication-Get-Changes-All. Ces droits sont légitimes pour les contrôleurs de domaine et Azure AD Connect — ils sont anormaux pour tout autre compte.

🔴 Un seul compte avec des droits DCSync non légitimes suffit à compromettre l'intégralité du domaine. PingCastle classe cette règle en criticité maximale.

Remédiation

- Auditer régulièrement les ACLs de la partition de domaine

- Supprimer les droits de réplication de tous les comptes non DC et non Azure AD Connect

- Activer les alertes SIEM sur les événements 4662 (accès à un objet AD) avec les GUIDs de réplication

4. NTLMv1 autorisé

NTLMv1 est le protocole d'authentification le plus ancien de Microsoft. Il utilise un algorithme DES avec une clé de seulement 56 bits — crackable en quelques heures sur du matériel moderne, et en quelques secondes avec des tables précalculées. Sa présence dans un environnement Active Directory est un indicateur de dette technique critique.

PingCastle détecte la présence de NTLMv1 via la clé de registre LmCompatibilityLevel dans les GPO appliquées aux contrôleurs de domaine. Une valeur inférieure à 3 indique que NTLMv1 est accepté.

Remédiation

- Configurer LmCompatibilityLevel = 5 (Send NTLMv2 only, refuse LM & NTLMv1) sur tous les DCs et tous les postes via GPO

- Auditer les équipements qui pourraient encore utiliser NTLMv1 (imprimantes réseau, équipements anciens, logiciels métier) avant de désactiver

5. SMBv1 actif

SMBv1 est le protocole de partage de fichiers Microsoft qui a permis la propagation de WannaCry en 2017 via EternalBlue (MS17-010). Malgré les années passées, il reste présent dans de nombreux environnements, souvent parce que des applications métier ou des équipements anciens (NAS, imprimantes, automates) en dépendent encore.

PingCastle détecte la présence de SMBv1 actif sur les contrôleurs de domaine via une requête SMB de négociation de protocole. La présence de SMBv1 sur un DC est classée vulnérabilité critique.

Remédiation

- Désactiver SMBv1 via PowerShell : Set-SmbServerConfiguration -EnableSMB1Protocol $false

- Désactiver également côté client : Disable-WindowsOptionalFeature -Online -FeatureName SMB1Protocol

- Auditer les équipements qui utilisent encore SMBv1 avant désactivation globale

6. Comptes administrateurs du domaine excessifs

PingCastle compte le nombre de membres directs et indirects du groupe Domain Admins. Un nombre élevé d'administrateurs du domaine est un indicateur de mauvaise hygiène AD : chaque Domain Admin est une cible pour un attaquant, et chaque credential compromis peut mener à la compromission totale.

La recommandation de l'ANSSI et des bonnes pratiques Microsoft est de limiter le groupe Domain Admins à moins de 5 membres actifs, utilisés uniquement pour des tâches d'administration spécifiques depuis des postes dédiés (Privileged Access Workstation).

Remédiation

- Auditer le groupe Domain Admins et retirer tous les comptes qui n'ont pas de justification opérationnelle

- Créer des comptes admin dédiés par tier (Tier 0 pour AD, Tier 1 pour serveurs, Tier 2 pour postes de travail)

- Déployer des Privileged Access Workstations (PAW) pour les opérations d'administration sensibles

7. Absence de LAPS

LAPS (Local Administrator Password Solution) est une solution Microsoft qui gère automatiquement les mots de passe des comptes administrateurs locaux de chaque machine du domaine. Sans LAPS, la plupart des environnements utilisent le même mot de passe administrateur local sur tous les postes — une configuration qui permet à un attaquant qui compromet un seul poste de se déplacer latéralement sur tous les autres via Pass-the-Hash.

PingCastle détecte l'absence de LAPS en vérifiant la présence de l'attribut ms-MCS-AdmPwd sur les objets ordinateurs. Une absence totale de cet attribut indique que LAPS n'est pas déployé.

Remédiation

- Déployer Windows LAPS (version intégrée depuis Windows Server 2022 et Windows 11) ou Microsoft LAPS (legacy, via MSI) sur tous les postes et serveurs membres

- Configurer la rotation automatique des mots de passe admin locaux toutes les 30 jours maximum

- Restreindre l'accès aux mots de passe LAPS aux seuls comptes qui en ont besoin via ACLs AD

Toutes nos missions sont spécifiques

Parce que vos enjeux le sont !

Le pentest est avant tout une philosophie qui, couplé avec nos compétences techniques multiples peut s’adapter aux diffférentes cibles.

Indépendance totale

Expertise

Professionnalisme

Schéma 2 — Comment les règles PingCastle se traduisent en chemins d'attaque

Schéma 2 : Trois chemins d'attaque indépendants menant à Domain Admin depuis un compte utilisateur standard — tous identifiables via PingCastle avant qu'un attaquant ne les exploite

PingCastle en pentest : utilisation offensive par Piirates

Si PingCastle est conçu comme un outil d'audit défensif, son utilisation dans un contexte offensif est tout aussi précieuse. Lors de ses missions de test d'intrusion, l'équipe Piirates l'intègre systématiquement à la phase de reconnaissance interne dès qu'un premier accès réseau est obtenu.

Phase de post-accès initial : cartographier la surface d'attaque AD en < 5 minutes

Dès qu'un premier poste est compromis (via phishing, exploitation d'une vulnérabilité, ou accès physique), lancer PingCastle avec un compte utilisateur standard permet d'obtenir en moins de 5 minutes une cartographie complète des mauvaises configurations exploitables dans l'AD. Cette information conditionne directement la stratégie d'élévation de privilèges.

Concrètement, le score PingCastle d'un domaine et la liste de ses règles critiques permettent de répondre immédiatement à la question : "quel est le chemin le plus rapide vers Domain Admin ?" Sans perdre de temps sur des techniques complexes si des failles bien plus simples existent.

Priorisation des vecteurs d'attaque

|

Règle PingCastle |

Technique d'attaque associée |

Difficulté d'exploitation |

|

A-UnconstrainedDelegation |

Coerce + TGT capture → Pass-the-Ticket |

Très facile — outils automatisés |

|

S-Kerberoast |

Kerberoasting → crack hors ligne |

Facile — compte standard suffisant |

|

P-DCSync |

DCSync → dump tous les hashes |

Trivial si droits présents |

|

A-LAPS |

Pass-the-Hash admin local → mouvement latéral |

Facile — LAN access requis |

|

P-AdminNum |

Ciblage des Domain Admins identifiés |

Moyen — nécessite compromission d'un DA |

|

A-NTLMv1 |

NTLM relay / crack NTLMv1 rapide |

Moyen — requiert position MITM |

|

A-SMB1 |

EternalBlue (MS17-010) si non patché |

Variable — dépend du patch level |

PingCastle dans le contexte de l'opération FERRUM

Dans notre étude de cas red team, PingCastle avait été lancé en phase 4 (mouvement latéral) depuis le poste compromis de ldupont. En moins de 3 minutes, il avait révélé :

- Score de risque : 82/100 — domaine en état critique

- Règle P-DCSync : le compte svc_sap possède des droits de réplication hérités incorrectement — chemin direct vers Domain Admin

- Règle S-Kerberoast : 7 comptes de service kerberoastables, dont svc_backup (membre indirect de Domain Admins)

- Règle A-LAPS : LAPS non déployé — même mot de passe admin local sur 340 postes

- Règle A-UnconstrainedDelegation : 3 serveurs avec délégation non contrainte, dont sqlsrv01 accessible depuis le réseau IT

Ces quatre informations ont permis de définir en quelques minutes une stratégie d'attaque claire qui a mené à la compromission du domaine en 6 jours supplémentaires.

Lire et exploiter le rapport PingCastle

Le rapport HTML généré par PingCastle est structuré en plusieurs sections. Voici comment le lire efficacement en tant qu'administrateur ou RSSI.

Structure du rapport

- Résumé exécutif : score global et scores par domaine (StaleObjects, PrivilegedGroups, Trusts, Anomalies) — vue pour la direction

- Tableau des règles : liste de toutes les règles déclenchées avec leur score de contribution, triées par criticité

- Détail par règle : pour chaque règle, liste des objets concernés (comptes, serveurs, GPOs) avec leur DN complet — directement actionnable par l'admin

- Cartographie du domaine : contrôleurs de domaine, sites AD, relations de confiance

- Statistiques : nombre de comptes, d'ordinateurs, d'OUs, répartition des systèmes d'exploitation

Plan de remédiation priorisé

Face à une liste de 30 ou 50 règles déclenchées, la priorisation est essentielle. Voici l'ordre logique pour traiter les résultats PingCastle :

- Règles critiques à impact immédiat : délégation non contrainte, DCSync non légitime, NTLMv1, SMBv1 — ces configurations permettent une compromission directe par un attaquant avec un accès interne même limité

- Règles de gestion des privilèges : réduction du groupe Domain Admins, déploiement de LAPS, implémentation du tiering model AD

- Règles de comptes de service : migration vers gMSA, suppression des SPNs inutiles, rotation des mots de passe

- Règles d'hygiène générale : suppression des comptes inactifs, nettoyage des groupes imbriqués, désactivation des trusts inutiles

- Règles de surveillance continue : mise en place d'audits réguliers PingCastle (mensuel recommandé), corrélation avec les alertes SIEM

✓ Objectif réaliste pour une organisation qui démarre : passer de 70+ à moins de 30 en 6 mois en traitant les règles par ordre de criticité. Un score inférieur à 30 élimine la grande majorité des chemins d'attaque AD documentés.

PingCastle face aux outils commerciaux d'audit AD

De nombreuses solutions commerciales d'audit Active Directory existent (Semperis DSP, Tenable.ad, Netwrix Auditor, Quest Change Auditor…). PingCastle se distingue par sa simplicité d'usage et son accessibilité, mais présente aussi des limites.

Avantages de PingCastle

- Gratuit (version communautaire) et open source — accessible à toute taille d'organisation

- Zéro installation — un exécutable, lancé depuis n'importe quel poste du domaine

- Résultats immédiats — rapport complet en 2 à 10 minutes selon la taille du domaine

- Score de risque chiffré — communicable directement à la direction sans traduction technique

- Couverture technique solide — 200+ règles couvrant les vecteurs d'attaque les plus courants

- Utilisable en pentest — droits utilisateur standard suffisants, discret, pas de scan réseau agressif

Limites de PingCastle

- Pas de graphe de chemins d'attaque — contrairement à BloodHound, PingCastle ne visualise pas le chemin exact vers Domain Admin (utiliser BloodHound en complément)

- Analyse statique — PingCastle évalue la configuration à un instant T, sans surveillance continue (la version Pro ajoute cette fonctionnalité)

- Pas d'analyse comportementale — PingCastle ne détecte pas les attaques en cours, seulement les mauvaises configurations

- Rapport non personnalisable — version communautaire avec format fixe

- Couverture Azure AD / Entra ID limitée — PingCastle est centré sur l'AD on-premises ; les environnements hybrides nécessitent des outils complémentaires (Purple Knight, Maester)

PingCastle et l'approche Piirates : l'audit AD au cœur du pentest

L'Active Directory est le terrain de jeu central de la majorité des attaques en environnement Windows. Un domaine mal configuré même protégé par un EDR performant et un SOC actif peut être compromis en quelques heures par un attaquant qui connaît les chemins d'attaque. PingCastle permet de visualiser ces chemins avant qu'ils ne soient empruntés.

Chez Piirates, l'audit PingCastle fait partie du kit de reconnaissance standard déployé lors de chaque mission de pentest interne. Il est systématiquement complété par une analyse BloodHound pour cartographier les chemins d'attaque exacts, et par des tests manuels sur les règles les plus critiques pour en démontrer l'exploitabilité réelle.

Pour les DSI et RSSI qui souhaitent évaluer l'état de sécurité de leur Active Directory sans attendre un pentest complet, lancer PingCastle est la première étape la plus accessible et la plus révélatrice. Si le score dépasse 50, il y a des axes de remédiation urgents. S'il dépasse 70, la compromission du domaine par un attaquant interne est probablement une question de jours.

L'Active Directory est la cible numéro un des attaquants qui pénètrent un réseau Windows et pour cause : un domaine compromis, c'est une organisation entière sous contrôle. Les techniques d'attaque sont documentées, les outils accessibles, et les mauvaises configurations sont légion dans les infrastructures réelles. PingCastle rend cette réalité visible en quelques minutes, avec un score de risque chiffré et une liste actionnable de vulnérabilités.

Lancer PingCastle sur son domaine devrait être un réflexe régulier pour toute équipe IT pas par peur de ce qu'il va révéler, mais précisément parce qu'il va révéler ce qu'un attaquant verrait. Un score élevé n'est pas un constat d'échec : c'est un plan d'action. Et chaque règle corrigée est une porte que l'on ferme.

Pour aller au-delà de l'auto-audit et valider que vos chemins d'attaque AD sont réellement bouchés, l'équipe Piirates propose des pentests Active Directory complets combinant PingCastle, BloodHound et exploitation manuelle. Prenez contact pour discuter de votre périmètre.

Évaluer votre périmètre

Ce que nous ne faisons pas

(Liste non exhaustive)

Piratage de boite mail

Piratage comptes réseaux sociaux

Espionnage

Exfiltration de sms

Récupération de Cryptomonnaies

Prise en main à distance de véhicules

Suivi GPS de véhicule

Envoyez nous un ping

PingCastle peut déclencher des alertes sur certaines solutions EDR car il réalise des requêtes LDAP en volume sur les contrôleurs de domaine, ce qui ressemble à du comportement de reconnaissance. Dans un contexte d'audit autorisé, il est recommandé d'informer l'équipe SOC ou d'exclure temporairement l'exécutable de la politique EDR. En contexte de pentest, son utilisation discrète (requêtes LDAP standard) le rend moins intrusif que des outils comme BloodHound qui génèrent des volumes de requêtes plus importants.

Non. La majorité des règles PingCastle fonctionnent avec un compte utilisateur standard du domaine. Certaines règles avancées (notamment celles liées à la lecture des ACLs sur les GPOs ou des attributs protégés) peuvent nécessiter des droits additionnels, mais le rapport reste très complet même avec un compte sans privilège. C'est ce qui en fait un outil particulièrement utile en pentest dès la phase de post-accès initial.

La fréquence recommandée dépend de la taille et de la dynamique de l'environnement. Pour une PME avec un AD relativement stable, une exécution mensuelle est un bon rythme. Pour un grand compte avec de nombreux changements (recrutements, départs, créations de comptes de service), une exécution hebdomadaire est préférable. L'important est de comparer les scores dans le temps — une augmentation soudaine du score est un signal d'alerte.

Non. PingCastle est un excellent point de départ qui identifie les mauvaises configurations les plus courantes et les plus critiques. Mais un audit complet de la sécurité Active Directory nécessite également une analyse BloodHound (chemins d'attaque), des tests manuels sur les règles les plus critiques, une revue des GPOs, une analyse des logs d'événements (Tier 0 monitoring), et des tests de pénétration pour valider que les vulnérabilités identifiées sont réellement exploitables dans le contexte spécifique de l'environnement.

PingCastle, fonctionnement, score de risque, règles clés et utilisation en pentest. Le guide complet pour auditer et sécuriser votre Active Directory