"La cybersécurité ne se résume pas à un outil ou à un budget. Elle commence par des humains, les bons, au bon endroit, avec la bonne méthode."

Monter une équipe de sécurité informatique from scratch, c'est l'un des défis les plus complexes pour un DSI ou un RSSI. Trop souvent, les entreprises accumulent des outils sans définir une organisation claire, recrutent des profils sans cadre méthodologique, ou lancent des projets sécurité sans priorisation.

Résultat : des équipes sous pression, un périmètre non maîtrisé, et une exposition au risque qui ne diminue pas — malgré les investissements.

Dans cet article, PIIRATES vous donne la méthode pour structurer une équipe de sécurité informatique opérationnelle, alignée avec vos enjeux business, et capable de progresser de façon continue. Avec, en fil rouge, un outil souvent sous-estimé pour démarrer efficacement : le pentest et son plan de remédiation.

Pourquoi structurer une équipe de sécurité informatique est un enjeu stratégique ?

La transformation digitale a élargi la surface d'attaque de toutes les organisations. Aujourd'hui, une PME en croissance ou un éditeur de logiciel peut être ciblé avec la même sophistication qu'un grand groupe.

Selon le rapport Verizon DBIR 2024, 74% des violations de données impliquent l'élément humain : erreur de configuration, absence de supervision, accès mal gérés. Des failles qui relèvent directement de l'organisation de votre équipe sécurité.

Et pourtant, la majorité des entreprises qui lancent une initiative sécurité font la même erreur : elles démarrent par les outils, pas par la méthode.

Les signaux d'alerte qui indiquent que vous avez besoin d'une vraie équipe

- Aucune cartographie claire de votre périmètre d'exposition

- Les alertes sécurité sont gérées "entre deux projets" par les équipes IT

- Pas de plan de réponse aux incidents documenté

- Aucun exercice de test d'intrusion réalisé dans les 12 derniers mois

- La sécurité n'est pas intégrée dans le cycle de développement logiciel (pour les éditeurs)

Les 4 piliers d'une équipe informatique efficace

Avant de recruter ou de déléguer, vous devez poser quatre fondations non négociables.

1. La gouvernance : qui décide, qui répond, qui valide ???

Le premier écueil, l'absence de gouvernance claire. Une équipe sécurité sans RACI défini devient rapidement un goulot d'étranglement ou un bouc émissaire.

Définissez dès le départ :

- Le périmètre de responsabilité de l'équipe sécurité vs les équipes IT

- Les processus d'escalade en cas d'incident

- Les indicateurs de performance (KPIs) et leur fréquence de suivi

- Le lien avec la direction générale et le comité de direction

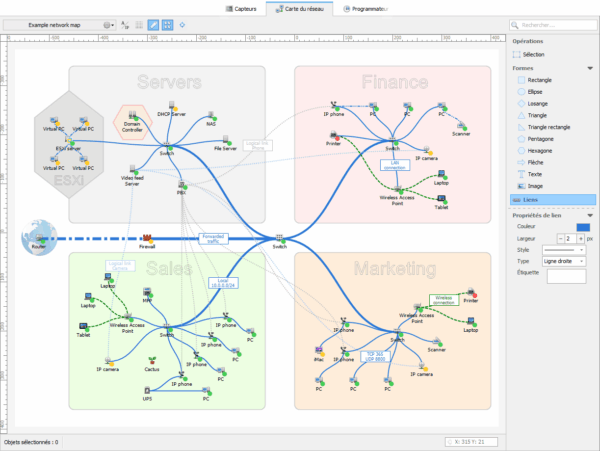

2. La cartographie : savoir ce qu'on doit protéger

Vous ne pouvez pas protéger ce que vous ne connaissez pas. Avant tout recrutement ou tout investissement outil, réalisez un inventaire exhaustif :

- Actifs numériques (serveurs, postes, applications, APIs, cloud)

- Flux de données sensibles (données personnelles, données métier critiques)

- Dépendances tierces (prestataires, sous-traitants, SaaS)

- Accès distants et connexions VPN

C'est précisément ici qu'un audit technique externe réalisé par une équipe indépendante devient un point de départ rationnel, il vous donne une vision objective de ce que voient déjà vos attaquants potentiels.

3. Les compétences : quels profils pour quelle mission ?

Une équipe de sécurité informatique n'est pas un clone d'administrateurs système. Elle nécessite des compétences variées et complémentaires :

|

Profil |

Mission principale |

Priorité |

|

Analyste SOC (N1/N2) |

Surveillance, détection, triage des alertes |

🔴 Immédiate |

|

Gestion des accès, firewalling, VLAN |

🔴 Immédiate |

|

|

Ingénieur SecOps |

Automatisation, SIEM, orchestration |

🟡 3-6 mois |

|

Pentest / Red Team |

Tests offensifs, identification des failles |

🟡 Interne ou externalisé |

|

RSSI / Manager sécu. |

Gouvernance, stratégie, conformité |

🟢 Selon taille |

4. Les processus : La sécurité n'est pas un projet, c'est une pratique

Une équipe sans processus formalisés sera toujours en mode réactif. Documentez dès le départ :

- Procédure de gestion des incidents (SIRP)

- Processus de patch management

- Politique de contrôle des accès et des privilèges

- Procédure de revue des logs et des alertes

- Calendrier des audits techniques récurrents

Toutes nos missions sont spécifiques

Parce que vos enjeux le sont !

Le pentest est avant tout une philosophie qui, couplé avec nos compétences techniques multiples peut s’adapter aux diffférentes cibles.

Indépendance totale

Expertise

Professionnalisme

Le Pentest comme point de départ, structurez votre Roadmap avec un plan de remédiation

C'est l'approche recommandée par PIIRATES pour les nouvelles équipes IT : ne pas démarrer à l'aveugle. Avant de définir votre roadmap sécurité, commencez par mesurer votre niveau d'exposition réel grâce à un pentest.

Un pentest bien conduit ne se résume pas à une liste de vulnérabilités. Il produit un plan de remédiation priorisé qui devient la colonne vertébrale de votre programme sécurité sur 12 à 24 mois.

Ce que vous obtenez avec un pentest PIIRATES

- Une cartographie complète des failles de votre système d'information

- Une évaluation de l'impact business de chaque vulnérabilité

- Un plan de remédiation priorisé (critique / élevé / moyen / faible)

- Des recommandations architecturales et organisationnelles

- Une base de référence pour mesurer vos progrès sur les audits suivants

En d'autres termes : le plan de remédiation issu d'un pentest est le document fondateur de votre roadmap sécurité. Il remplace des mois de spéculations par des données terrain concrètes.

|

→ Pentest Système d'Information & Réseaux Évaluez la robustesse de votre infrastructure réseau et SI avec une approche offensive réaliste. Idéal pour une nouvelle équipe sécurité qui veut démarrer avec une vision claire de son exposition. |

|

→ Pentest Industriel (OT/ICS) Votre entreprise opère des systèmes industriels ou critiques ? PIIRATES propose des audits offensifs spécialisés pour les environnements OT, ICS et SCADA — souvent oubliés des programmes sécurité classiques. |

Monter une équipe de sécurité informatique efficace ne se résume pas à recruter des profils techniques. C'est un projet d'organisation, de méthode et de priorisation.

La bonne nouvelle, vous n'avez pas à partir dans le flou. Un pentest bien conduit vous donne en quelques semaines une vision complète de votre exposition, un plan de remédiation actionnable, et une base pour construire votre roadmap sécurité sur 12 à 24 mois.

Nous accompagnons les équipes IT en construction à chaque étape : audit offensif, plan de remédiation, formation des équipes, conseil organisationnel. Pas de jargon, pas de rapport de 200 pages illisible. Des livrables actionnables qui servent votre business.

Nous contacter

Ce que nous ne faisons pas

(Liste non exhaustive)

Piratage de boite mail

Piratage comptes réseaux sociaux

Espionnage

Exfiltration de sms

Récupération de Cryptomonnaies

Prise en main à distance de véhicules

Suivi GPS de véhicule

Envoyez nous un ping

Il n'existe pas de règle universelle, mais une organisation de 100 à 300 collaborateurs peut fonctionner avec 2 à 3 personnes dédiées à la sécurité, à condition de s'appuyer sur des prestataires spécialisés pour les missions ponctuelles (pentest, réponse à incident). En dessous de 100 personnes, un vCISO (RSSI à temps partagé) combiné à un admin sécurité peut suffire pour commencer.

Par un état des lieux objectif. Réalisez un pentest externe et un audit de maturité avant tout recrutement ou achat d'outil. Le plan de remédiation qui en découle sera le socle de votre roadmap. C'est l'approche recommandée par PIIRATES pour éviter d'investir dans des outils inadaptés à votre exposition réelle.

Non. Le modèle hybride est souvent le plus efficace : une équipe interne pour la supervision quotidienne et la connaissance métier, complétée par des prestataires spécialisés pour les missions offensives (pentest, red team) et la formation. Cette approche optimise les coûts tout en garantissant un niveau d'expertise technique élevé sur les sujets les plus techniques.

Oui, et c'est souvent le maillon faible. Les administrateurs système et réseau sont au contact direct de l'infrastructure — mais leur formation initiale ne couvre pas toujours les attaques récentes. Une formation spécialisée comme celle proposée par PIIRATES pour les admins réseaux leur permet de détecter les signaux faibles, de réagir correctement en cas d'incident, et d'implémenter les bonnes pratiques défensives dès le départ.

Structurez votre équipe de sécurité informatique avec méthode. Gouvernance, recrutement, pentest, plan de remédiation et formation admin réseaux.